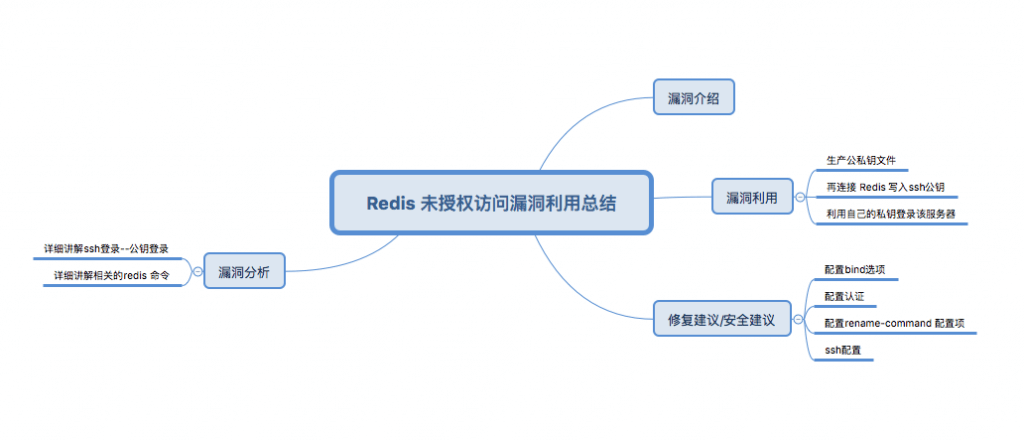

Redis 未授权访问漏洞利用总结

Redis 是一个开源的使用 ANSI C 语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value 数据库,并提供多种语言的 API。

一、漏洞介绍

Redis 默认情况下,会绑定在 0.0.0.0:6379,这样将会将 Redis 服务暴露到公网上,如果在没有开启认证的情况下,可以导致任意用户在可以访问目标服务器的情况下未授权访问 Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下可以利用 Redis 的相关方法,可以成功在 Redis 服务器上写入公钥,进而可以使用对应私钥直接登录目标服务器。

漏洞描述

部分 Redis 绑定在 0.0.0.0:6379,并且没有开启认证(这是 Redis 的默认配置),如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等,将会导致 Redis 服务直接暴露在公网上,导致其他用户可以直接在非授权情况下直接访问 Redis 服务并进行相关操作。

利用 Redis 自身的提供的 config 命令,可以进行写文件操作,攻击者可以成功将自己的公钥写入目标服务器的 /root/.ssh 文件夹的 authotrized_keys 文件中,进而可以直接使用对应的私钥登录目标服务器。

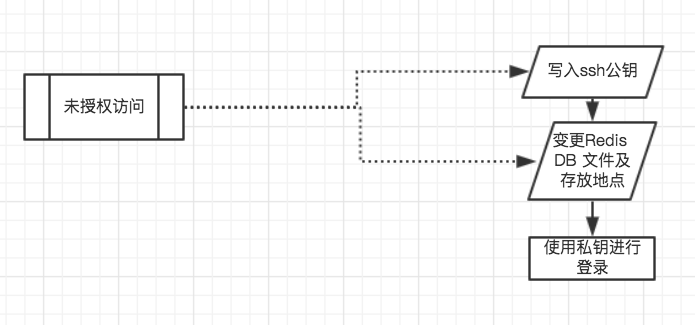

二、漏洞利用

首先在本地生产公私钥文件:

然后将公钥写入 foo.txt 文件

连接 Redis 写入文件

这里讲解下,这里设定了 crackit 的键值为公钥,并通过 redis 命令变更 Redis DB 文件及存放地点为默认 root 用户 SSH key 存放文件,并将键值重定向追加到远程文件 authorized_keys 的末尾,也就上传了公钥。

这样就可以成功的将自己的公钥写入 /root/.ssh 文件夹的 authotrized_keys 文件里,然后攻击者直接执行:

可远程利用自己的私钥登录该服务器。

刚刚我们提到公钥登录和 Redis 持久化存放数据操作,这里简单讲下原理

详细讲解 ssh 登录--公钥登录

SSH 提供了公钥登录,可以省去输入密码的步骤。

所谓" 公钥登录",原理很简单,就是用户将自己的公钥储存在远程主机上。登录的时候,远程主机会向用户发送一段随机字符串,用户用自己的私钥加密后,再发回来。远程主机用事先储存的公钥进行解密,如果成功,就证明用户是可信的,直接允许登录 shell,不再要求密码。

这种方法要求用户必须提供自己的公钥。如果没有现成的,可以直接用 ssh-keygen 生成一个:

运行上面的命令以后,系统会出现一系列提示,可以一路回车。其中有一个问题是,要不要对私钥设置口令(passphrase),如果担心私钥的安全,这里可以设置一个。

运行结束以后,在 $HOME/.ssh/目录下,会新生成两个文件:id_rsa.pub 和 id_rsa。前者是你的公钥,后者是你的私钥。

通常这时再输入下面的命令,将公钥传送到远程主机 host 上面:

authorized_keys 文件,远程主机将用户的公钥,保存在登录后的用户主目录的 $HOME/.ssh/authorized_keys 文件中。公钥就是一段字符串,只要把它追加在 authorized_keys 文件的末尾就行了。

详细相关的 Redis 持久化命令

Redis 支持 2 种持久化策略:snapshot 方式和 commandlog 方式,前者通过将当前内存数据快照周期性写入 RDB 文件来实现;后者通过在 log 中记录 Redis 进程收到的写操作来实现,下次 Redis 重启时,回放 commandlog 来恢复数据状态。

这里使用 RDB 文件写入 SSH key 文件,需要设置以下两个 RDB 相关配置

dbfilename

指定 RDB 文件名,默认为 dump.rdb

dir

指定 RDB 文件存放目录的路径,若包含多级路径,则相关父路径需事先 mkdir 出来,否则启动失败。

set(key, value):给数据库中名称为 key 的 string 赋予值 value

最后 Client 使用 save 命令通知 redis 做一次快照持久化

修复建议/安全建议

1. 禁止一些高危命令

修改 redis.conf 文件,添加

来禁用远程修改 DB 文件地址

2. 以低权限运行 Redis 服务

为 Redis 服务创建单独的用户和家目录,并且配置禁止登陆

3. 为 Redis 添加密码验证

修改 redis.conf 文件,添加

4. 禁止外网访问 Redis

修改 redis.conf 文件,添加或修改,使得 Redis 服务只在当前主机可用

5. 保证 authorized_keys 文件的安全

为了保证安全,您应该阻止其他用户添加新的公钥。

将 authorized_keys 的权限设置为对拥有者只读,其他用户没有任何权限:

为保证 authorized_keys 的权限不会被改掉,您还需要设置该文件的 immutable 位权限:

然而,用户还可以重命名 ~/.ssh,然后新建新的 ~/.ssh 目录和 authorized_keys 文件。要避免这种情况,需要设置 ~./ssh 的 immutable 位权限:

注意: 如果需要添加新的公钥,需要移除 authorized_keys 的 immutable 位权限。然后,添加好新的公钥之后,按照上述步骤重新加上 immutable 位权限。

业余草 2017 年 7 月 28 日

写的很好,多谢分享!www.xttblog.com